Cyber Security Scan

Mit Schwachstellenmanagement gezielt Sicherheitslücken erkennen und beheben

Der Schlüssel zur systematischen IT-Sicherheit

EWE business Cyber Security Scan

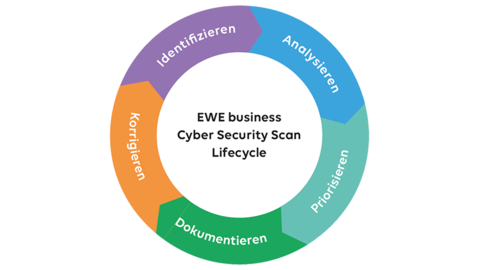

Eine starke IT-Sicherheit ist ein kontinuierlicher Prozess, in dem potenzielle Sicherheitslücken systematisch gesucht und geschlossen werden. EWE business Cyber Security Scan bietet hierfür eine solide und verlässliche Basis. Mögliche Schwachstellen werden kontinuierlich identifiziert, analysiert und priorisiert. So können frühzeitig und effektiv Gegenmaßnahmen ergriffen werden, um Sicherheitslücken schließen und das Risiko von Cyberangriffen zu minimieren.

Ein regelmäßiger Schwachstellenscan ist entscheidend, um potenzielle Sicherheitslücken zeitnah zu erkennen. Nur so ist es möglich, rechtzeitig Maßnahmen zur Beseitigung von Schwachstellen zu ergreifen und einen nachhaltigen Sicherheitsprozess zu etablieren.

Daniel Janßen

Cyber Security Administrator EWE TEL GmbH

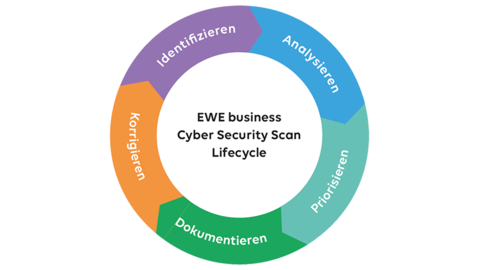

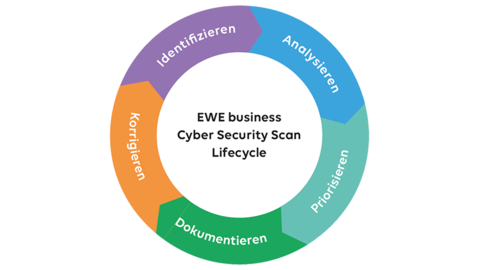

Schwachstellenmanagement als kontinuierlicher Prozess

Ein gut durchdachtes Schwachstellenmanagement ermöglicht es Unternehmen, Sicherheitsrisiken zu minimieren und potenzielle Angriffspunkte zu schließen. Mit den Schritten Identifizieren, Analysieren, Priorisieren, Dokumentieren und Beheben können Sie Ihre Systeme besser schützen. Außerdem lässt sich die Vertraulichkeit, Integrität und Verfügbarkeit Ihrer Daten besser sicherstellen.

Unser Managed Service für effektives Schwachstellenmanagement

Die Identifizierung und Behebung von Schwachstellen kann eine zeitaufwändige und komplexe Aufgabe sein. Mit unserem As-a-Service-Angebot haben Sie die Gewissheit, dass Ihr Unternehmen kontinuierlich auf potenzielle Bedrohungen überwacht wird. Unser engagiertes Team von Experten unterstützt bei der Identifizierung, Analyse und Priorisierung von Schwachstellen in Ihrer Infrastruktur. Regelmäßige Berichte und Updates halten Sie über den Status Ihrer Schwachstellen auf dem Laufenden.

Unser Technologiepartner

Wir nutzen modernste Tools und Technologien von Qualys. Als Pionier und führender Anbieter von Lösungen für Vulnerability Management setzt Qualys weltweit Maßstäbe. Die Lösungen sind bei tausenden Unternehmen unterschiedlicher Branchen erfolgreich im Einsatz und genießen ein hohes Vertrauen.

FAQ

Häufige Fragen und Antworten

Was ist Schwachstellenmanagement?

Warum ist Schwachstellenmanagement wichtig?

Wie oft sollte Schwachstellenmanagement durchgeführt werden?

Bleiben während des Scan-Vorgangs alle Systeme sicher und unverändert?

Was ist der Unterschied zwischen Schwachstellenmanagement und Penetration Testing?

Was ist der Unterschied zwischen Schwachstellenmanagement und Patchmanagement?

Haben Sie Fragen oder wünschen eine Beratung?

Bitte geben Sie einfach Ihre Postleitzahl ein und wenden sich direkt an einen persönlichen Kontakt in Ihrer Nähe.